531 字

3 分钟

WEB_泄露合集

VIM泄露:

何为vim泄露?

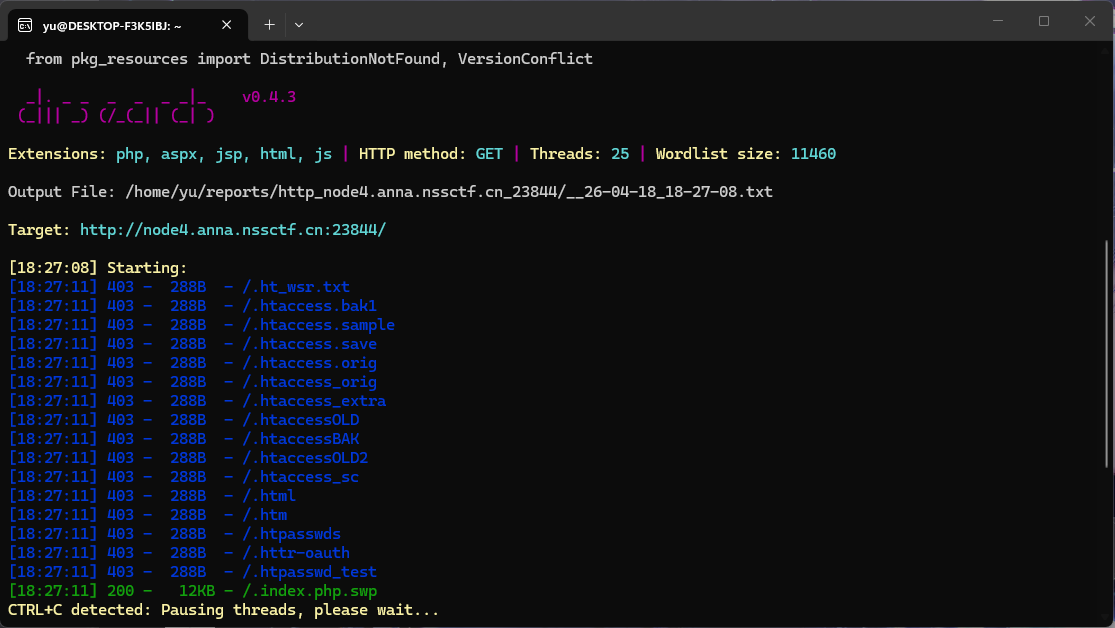

看这里,通过disrearch这个工具扫描,我们可以看到存在一个/.index.php.swp这样的路径,通过访问这个路径,可以下载到一个文件。

这便是vim文件。

vim泄露,简单来说,它的本质是服务器管理员或开发人员在生产环境中直接使用 VIM 编辑器修改代码,且没有删除产生的临时备份文件,导致攻击者可以通过 URL 直接下载这些临时文件。

其实也就是源码泄露。

当使用 VIM 编辑一个文件时,为了防止意外崩溃导致数据丢失,VIM 会自动创建一个隐藏的交换文件,用于保存你当前的修改状态。

- 命名规则: 如果你正在编辑

index.php,VIM 会在同目录下创建一个隐藏文件,命名为.index.php.swp。 - 隐藏属性: 在 Linux 系统中,以

.开头的文件是隐藏文件。 - 文件内容:

.swp文件中包含了部分或完整的源代码内容,以及一些 VIM 的元数据(如编辑状态、光标位置等)。

下载到 .swp 文件后,由于它是二进制格式,直接用 cat 或 strings 查看可能乱码。需要使用 VIM 自带的恢复功能将其还原为可读的源代码文件。

-

恢复文件: 使用 VIM 的

-r参数进行恢复:vim -r .index.php.swp -

提取源码: 进入 VIM 界面后,你通常会看到完整的代码内容。此时你可以直接复制,或者保存退出,VIM 会将恢复后的内容写入到原文件名(如

index.php)中。

1.[LitCTF 2023]Vim yyds

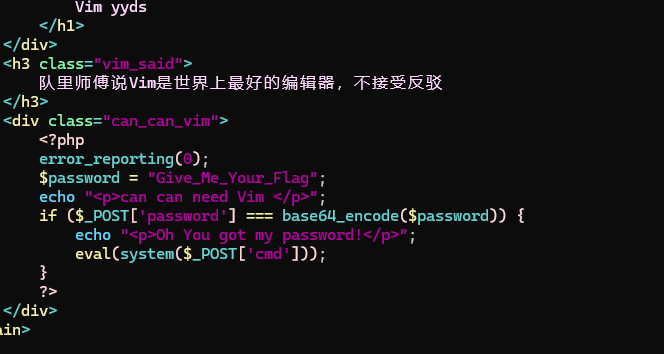

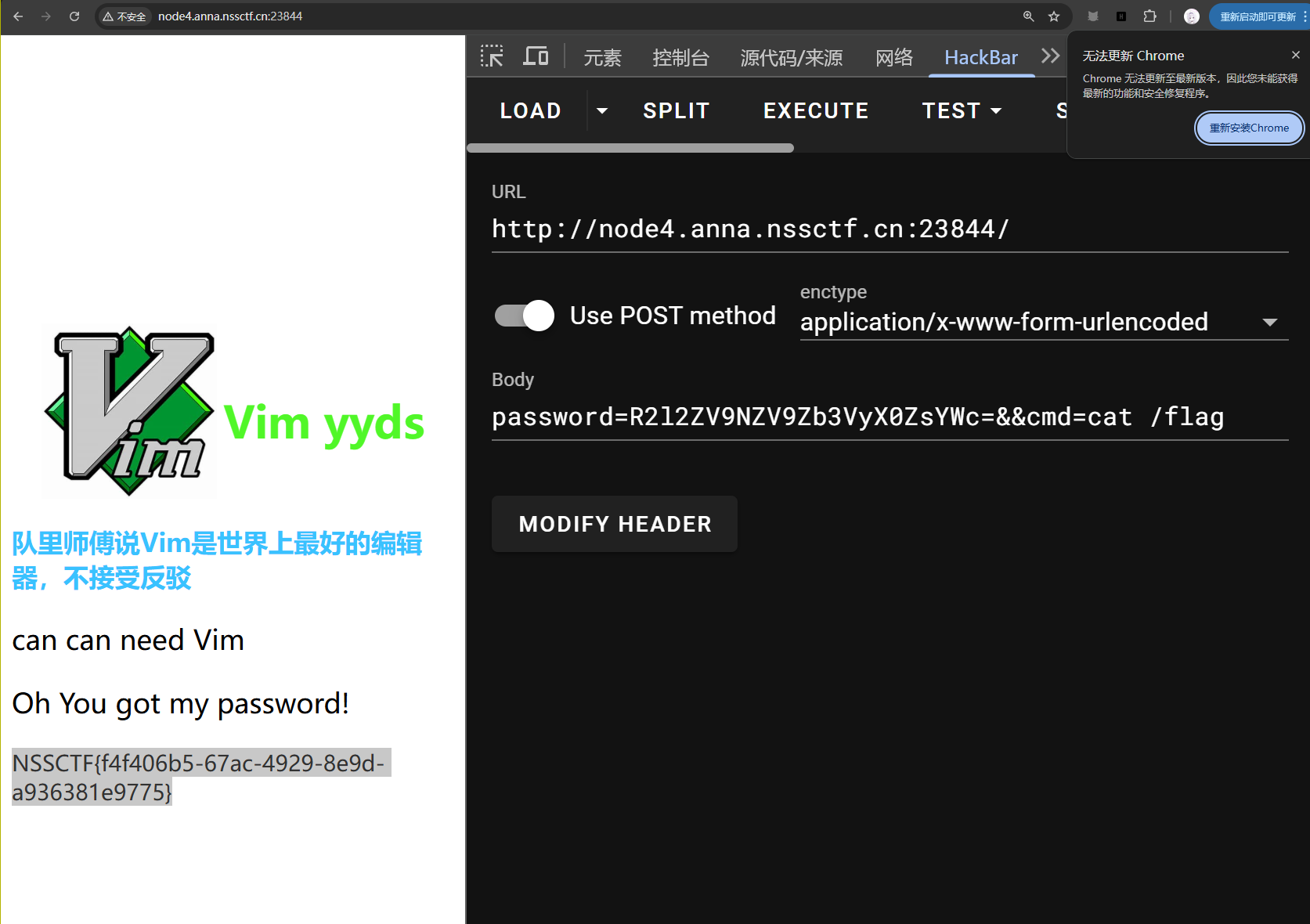

这题的扫描流程就是上面的介绍流程了,给看恢复出来的源码吧。

这边很明显的看到,如果POST向password传参一个数值,这个数值本身等其 Give_Me_Your_Flag base64加密后的数据,就可以往下执行,输出一段话,然后可以执行我们向参数 cmd POST 传入的代码。

- 版权声明:本文由 余林阳 创作,转载请注明出处。

喜欢这篇文章吗?

点击右侧按钮为文章点赞,让更多人看到!

.png) 在下余林阳

在下余林阳